SAA学習-Day1対応-part3(AWS CloudTrail)

今日は久しぶりに雨なので湿度が改善されてよいかな

というプラス思考でとらえていきます。

今日のテーマ:Day1対応-AWS CloudTrail

ということで今日のテーマです。

AWS CloudTrailとは?

AWSユーザの操作をロギングするサービスになります。

AWSユーザの操作項目:

・APIコール

・ユーザのサインインアクティビティ

ポイント:

・ルートアカウントIAMユーザの操作とAPIコールをトラッキングしてログを取得するサービス

・CloudTrailログファイルは暗号化されS3に保管

・KMSによる暗号化もサポート

・デフォルト設定で90日間ログが保管される。

・有効化するだけなら無料(※一定量は無料ですが別途かかります。)

AWS CloudTrailを有効化するまでをまとめていきます。

・マネージドコンソールより、AWS CloudTrailで検索します。

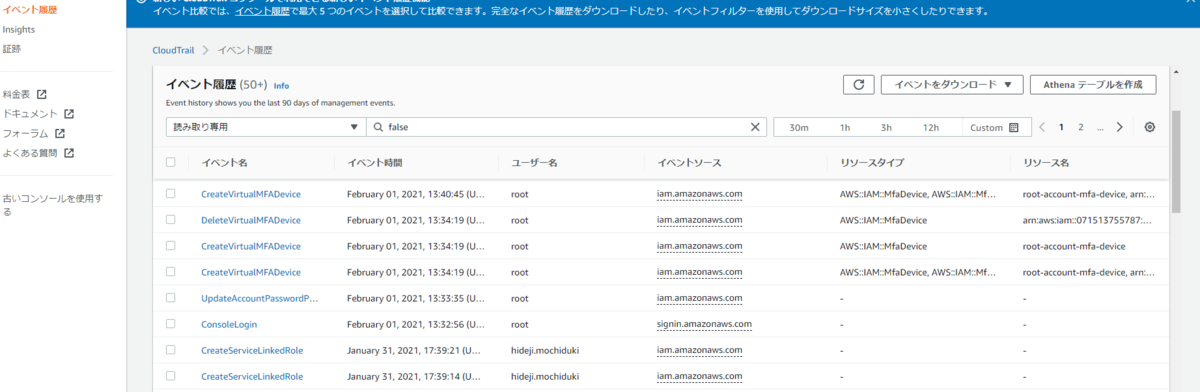

イベントの履歴はログインしている

AWSアカウントで使用したイベント(コンソールへサインインなど)の履歴になります。

Insightsはログの解析結果などの連携となります。

証跡は実際にログとして残す証跡の作成で使用します。

基本的にはダッシュボード、イベント履歴、Insightsの3つを活用します。

CloudTrailを有効化するまで以下の3ステップになります。

・証跡属性の選択

・ログイベントの選択

・設定内容の確認

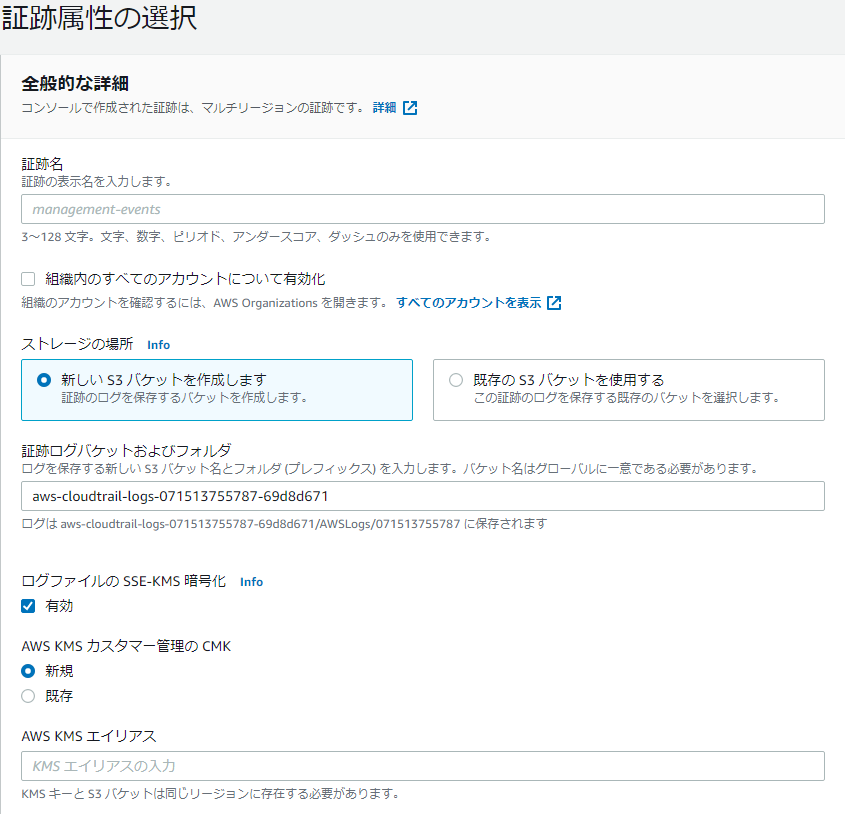

・証跡属性の選択

証跡名:admin-log

→ 操作ログなどの保管名

証跡ログバケットのフォルダ:admin-log-202102020

→ 自分でわかるように任意の名前

ログファイルのSSE-KMS暗号化:チェック外す

→ 専用の暗号化キー作成が事前に必要なので今回は外します。

ログファイルの検証:チェック入れる

→ ログファイル自身の優位性の検証とります。

SNS通知の配信:チェック入れる

→ メール通知などをする際に必要な項目となります。

新しいSNSトピック:新規

SNSトピック:任意の値

→ 指定のトピック名があるならばそちらを設定するのが習わしになります。

CloudWatch Logs:チェックなし

→ 自己学習では不要ですが、業務ですと監視項目を有効化する必要があるため、チェックを入れて有効化することが多数です。

タグ:任意

→ 今回は1つのみしか作成しないため、未設定とします。

画面は未設定の状態になります。(上記を入力していき変化を楽しんでいただければ幸いです。)

・設定を有効化したら次へをクリック

・ログイベントの選択

どのイベント単位で実行されたログのイベントを有効化するか選択となります。

管理イベント:チェック入れる

→ AWS リソースで実行された管理オペレーションをキャプチャします。

データイベント:チェック入れる

→ リソース上またはリソース内で実行されたリソース操作をログに記録します。

Insightsイベント:チェック入れる

→ アカウントの異常なアクティビティ、エラー、またはユーザーの動作を特定します。

データイベント:すべて デフォルトのまま

→ 取得したログのフィルタした結果を残す場合は別途フィルタを定義します。

・設定を有効化したら次へをクリック

・設定内容の確認

・今まで設定した内容を確認してから証跡の作成をクリック

作成した後よくあるあるのことですが、

作成するリージョン(地域)が東京と指定しているになぜか海外のリージョンで作成しているなどがあります。

なので右上の作成する地域に関してはちらっと見てから作業するとよいです。

今回のテーマは以上です。